iOS高级威胁分析:TriangleDB后门与移动端APT防御

1. 智能手机安全威胁分析:从TriangleDB后门看移动端APT攻击

在移动互联网高度普及的今天,智能手机已成为个人隐私和企业数据的集中载体。近期曝光的TriangleDB后门事件,再次揭示了高级持续性威胁(APT)对移动设备的针对性攻击已经发展到令人担忧的程度。这款针对iOS系统的内存驻留型后门,展现了攻击者在移动端渗透技术上的精妙设计。

作为安全研究人员,我们有必要深入理解这类攻击的技术细节。不同于传统PC端恶意软件,移动端APT攻击往往结合了零日漏洞、沙箱逃逸和内存驻留等高级技术,给检测和防御带来极大挑战。以TriangleDB为例,其完整攻击链涉及:

- iMessage零点击漏洞利用

- 内核权限提升

- 无文件内存驻留

- 模块化载荷分发

- 加密C2通信

这种多阶段、低痕迹的攻击模式,使得普通用户甚至企业安全团队都难以察觉异常。更值得注意的是,攻击者专门针对iOS系统特性进行了适配,充分利用了苹果生态中一些设计特性(如iMessage自动处理机制、GCD事件监控等)来实现持久化和数据窃取。

2. TriangleDB后门技术解析

2.1 攻击链与感染机制

TriangleDB的部署过程体现了APT攻击的典型特征——精准且隐蔽。完整攻击流程可分为四个阶段:

-

初始入侵阶段:

- 通过iMessage发送携带漏洞利用的恶意附件

- 利用FORCEDENTRY等零日漏洞突破沙箱限制

- 执行链式漏洞利用获取root权限

-

载荷投递阶段:

- 从C2服务器下载TriangleDB后门

- 采用内存加载方式避免文件落盘

- 注入系统进程实现持久化

-

通信建立阶段:

- 初始化加密通信通道(HTTPS+3DES/RSA)

- 发送包含设备指纹的心跳包

- 接收C2下发的指令配置

-

任务执行阶段:

- 根据指令执行窃密、监控等操作

- 动态加载功能模块扩展能力

- 定期自检确保驻留状态

关键发现:该后门设计了"30天自毁"机制,设备重启后所有痕迹消失。这种临时性驻留方式极大增加了取证难度,也反映出攻击者对操作隐蔽性的极致追求。

2.2 通信与加密机制

TriangleDB的C2通信设计展现了专业级对抗思路:

服务器架构:

- 双服务器冗余设计(主服务器lS + 备用服务器lSf)

- 自动故障转移机制(通过-[CRConfig swapLpServerType:]方法切换)

- 负载均衡与抗封锁策略

通信协议:

objective-c复制// 典型通信数据包结构示例

message CRXCommand {

required uint32 cmd_id = 1; // 命令ID

optional bytes encrypted_data = 2; // 3DES加密的实际指令

optional string checksum = 3; // RSA签名校验

}

// 心跳包数据结构

message CRXHeartbeat {

required string version = 1; // 后门版本(v1.7.0.5)

required string os_version = 2; // iOS版本(15.3.1)

repeated string device_ids = 3; // IMEI/MEID等设备标识

}

加密方案:

- 传输层:HTTPS保障通道安全

- 内容层:3DES对称加密(密钥定期轮换)

- 认证层:RSA签名验证指令真实性

- 混淆层:关键字符串采用滚动XOR加密

这种多层加密架构使得网络流量分析极为困难,即使解密HTTPS流量,仍需破解多层加密才能获取有效信息。

2.3 功能模块深度分析

卡巴斯基报告显示,TriangleDB支持至少24种控制指令,可分为五大类功能:

文件系统操作:

- CRXShowTables:目录遍历(类似ls命令)

- CRXGetFile:文件窃取(支持断点续传)

- CRXPutFile:文件上传(用于模块更新)

- CRXPollRecords:文件监控(基于GCD机制)

系统控制:

- CRXRunCommand:执行Shell命令

- CRXListProcesses:进程枚举

- CRXKillProcess:终止指定进程

- CRXConfigureUpdate:更新后门配置

数据窃取:

- CRXGetKeychain:钥匙串导出

- CRXGetSMS:短信窃取

- CRXGetContacts:通讯录获取

- CRXGetLocation:实时定位跟踪

模块化扩展:

- CRXLoadModule:内存加载Mach-O模块

- CRXExecModule:执行内存中的代码

- CRXUnloadModule:卸载功能模块

隐蔽维持:

- CRXCleanTraces:痕迹清理

- CRXSetTimer:重置自毁倒计时

- CRXSelfDestruct:立即自毁

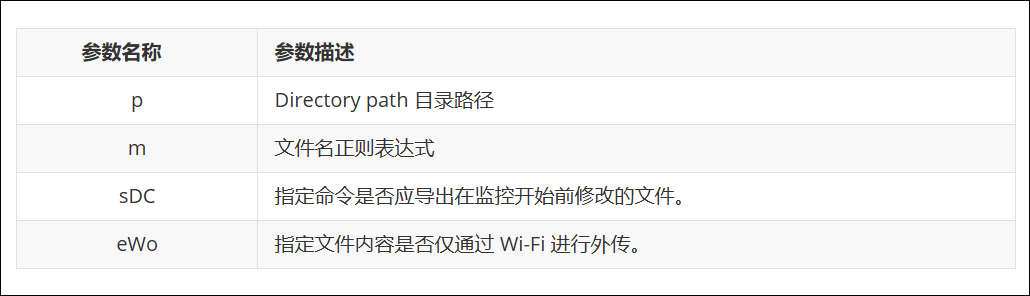

特别值得注意的是CRXPollRecords命令的实现方式:

- 通过vnode事件监控文件系统变更

- 使用正则表达式过滤目标文件

- 自动上传匹配文件到C2服务器

- 支持多目录并行监控(如图)

3. 防御建议与检测方案

3.1 企业级防护措施

针对此类高级移动端威胁,企业IT部门应考虑以下防护策略:

设备管理层面:

- 启用MDM解决方案强制设备合规

- 限制iMessage等高风险应用的企业使用

- 部署内存行为监控工具检测无文件攻击

- 定期更新设备系统补丁(重点关注iOS更新)

网络防护层面:

- 企业防火墙配置TLS流量解密检查

- 建立C2域名/IP黑名单并实时更新

- 监控异常外连行为(如定期心跳连接)

- 分析网络流量中的Protobuf特征

终端检测层面:

bash复制# iOS设备可疑行为检查清单

1. 检查异常系统进程:

ps aux | grep -E '(crond|launchd)'

2. 监控钥匙串访问日志:

log show --predicate 'subsystem == "com.apple.keychain"'

3. 检查vnode监控事件:

dtrace -n 'syscall::open*:entry { printf("%s %s", execname, copyinstr(arg0)); }'

4. 扫描内存中的Mach-O镜像:

vmmap <pid> | grep 'Mach-O'

3.2 个人用户防护建议

普通用户可采取以下基础防护措施:

-

系统设置优化:

- 关闭iMessage自动加载远程内容

- 限制应用不必要的权限(如通讯录、定位)

- 启用锁定模式(Lockdown Mode)

-

使用习惯改善:

- 定期重启设备(破坏内存驻留后门)

- 不点击未知来源的链接和附件

- 使用企业版应用替代iMessage等高风险应用

-

安全工具辅助:

- 安装信誉良好的安全软件(如卡巴斯基、Lookout)

- 定期检查设备异常发热、耗电情况

- 监控网络流量异常(使用Little Snitch等工具)

4. 事件溯源与关联分析

4.1 攻击溯源技术细节

卡巴斯基团队通过以下关键技术手段成功溯源TriangleDB:

-

漏洞利用链重建:

- 分析iMessage恶意附件中的漏洞利用代码

- 逆向内核提权阶段的ROP链构造

- 解密C2通信获取后续阶段载荷

-

内存取证技术:

python复制# 内存取证示例:提取Mach-O模块 def extract_macho_from_memory(pid, address): import frida session = frida.attach(pid) script = session.create_script(""" Memory.protect(ptr("%s"), 4096, 'rwx'); var macho = Memory.readByteArray(ptr("%s"), 4096); send(macho); """ % (address, address)) return script.exports -

网络行为分析:

- 识别Protobuf over HTTPS的通信特征

- 解密捕获的3DES加密流量

- 关联多个C2服务器的证书指纹

4.2 与其他APT攻击的关联

技术特征对比显示,TriangleDB与以下已知APT存在关联:

| 特征项 | TriangleDB | Pegasus | Predator | Reign |

|---|---|---|---|---|

| 感染媒介 | iMessage | SMS | 钓鱼链接 | 恶意网站 |

| 持久化方式 | 内存驻留 | 文件写入 | 文件写入 | 双持久化 |

| 加密方案 | 3DES+RSA | AES | RC4 | ChaCha20 |

| 模块化设计 | 支持 | 支持 | 有限支持 | 支持 |

| 跨平台能力 | iOS/macOS | 多平台 | Android | iOS |

特别值得注意的是,代码中发现的populateWithFieldsMacOSOnly方法表明,攻击者可能已经开发了macOS版本的变种,这与近年来跨平台APT攻击的趋势相符。

5. 技术对抗演进思考

从防御者视角看,TriangleDB事件带给我们几点重要启示:

-

内存攻击检测的迫切性:

- 需要开发专用的iOS内存扫描工具

- 研究Mach-O内存加载的检测签名

- 监控dyld加载的异常库

-

加密流量分析技术:

javascript复制// 基于JA3的TLS指纹识别 function generateJA3(sslInfo) { const cipherSuites = sslInfo.cipherSuites.join('-'); const extensions = sslInfo.extensions.join('-'); return `${sslInfo.version},${sslInfo.cipherSuites.length},${extensions},${sslInfo.supportedGroups}`; } -

行为基线监控策略:

- 建立钥匙串访问的基线模型

- 监控vnode事件订阅行为

- 分析进程间通信(IPC)模式

-

企业安全架构建议:

- 在网络边界部署SSL解密设备

- 实现终端-网络-云联动的威胁检测

- 建立移动设备专用安全运营流程

在分析过程中,我们发现攻击者刻意使用数据库术语命名代码组件(如CRXShowTables命令),这种特征可能成为威胁猎捕的识别标志。安全团队可以在YARA规则中加入此类特征检测:

code复制rule TriangleDB_Strings {

strings:

$db_terms = /(CRX|CR)[A-Za-z]*?(Table|Record|Query|DB)/ wide ascii

$unmunge = "unmungeHexString" wide ascii

condition:

any of them

}

移动安全领域的攻防对抗将持续升级,防御者需要从这次事件中吸取经验,提前布局下一代防护技术。建议关注内存行为分析、硬件级安全芯片利用、AI驱动的异常检测等前沿方向,构建更强大的移动端安全防御体系。